Pentesting: ¿tu empresa es tan segura como crees?

Las brechas no avisan. Las pruebas de penetración evalúan tu seguridad, cumplen normativas y detectan riesgos antes que los atacantes.

Las pruebas de penetración dejaron de ser una herramienta técnica de nicho para convertirse en un mecanismo clave de auditoría de seguridad y cumplimiento normativo.

Hoy, las organizaciones que buscan justificar inversiones, demostrar control ante reguladores o anticiparse a incidentes, utilizan el pentesting como parte de una estrategia madura de gestión de riesgos. Porque no se trata de demostrar que todo funciona, sino de identificar con evidencia concreta dónde está el siguiente punto débil antes de que alguien más lo encuentre. Una forma de auditoría proactiva.

¿Por qué hacer pruebas de penetración si ya tengo medidas de seguridad?

Tener seguridad no es igual a estar protegido. La mayoría de los controles como antivirus, sistemas EDR o Firewall operan sobre supuestos: que están bien configurados, que no hay nuevas vulnerabilidades, que las credenciales están bien gestionadas. Pero no lo sabrás hasta que algo falle… o hasta que alguien lo pruebe.

Ahí entra el pentesting. Se trata de un ataque simulado y ético que:

- Evalúa la superficie de exposición real, no solo la esperada.

- Identifica configuraciones erróneas, privilegios excesivos y errores lógicos que una auditoría tradicional no detecta.

- Prioriza riesgos por impacto, ayudando a enfocar inversiones de ciberseguridad.

- Demuestra evidencia concreta ante auditorías y revisiones regulatorias.

Cumplimiento normativo: el valor legal del pentesting

La presión regulatoria continúa en aumento. Legislaciones como la Ley Federal de Protección de Datos Personales (en México), el Reglamento General de Protección de Datos (GDPR, por sus siglas en inglés, en la Unión Europea), así como estándares internacionales como ISO 27001, NIST y PCI-DSS, exigen la implementación de mecanismos de evaluación continua y la verificación periódica de los controles de seguridad

Realizar pruebas de penetración de forma periódica se considera una mejor práctica de cumplimiento y, en muchos casos, un requisito explícito de auditoría.

El pentesting permite generar reportes trazables que justifican decisiones ante:

- Defensas ante incidentes.

- Revisiones de cumplimiento interno o externo.

- Revisiones regulatorias.

- Solicitudes de aseguradoras de ciberseguridad.

- Procesos de adquisición o inversión.

- Juntas directivas que exigen gestión de riesgos basada en evidencia.

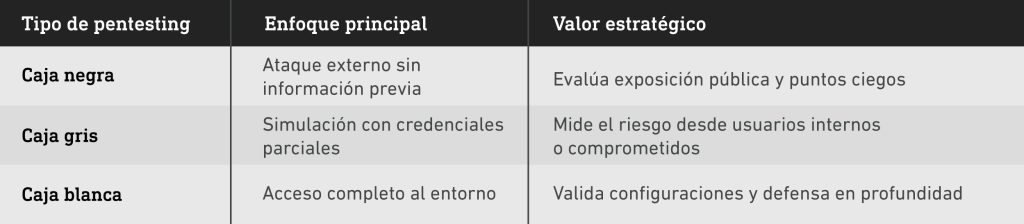

Tipos de pruebas de penetración y su alcance

No todos los pentests son iguales. La madurez de una organización define qué tipo de simulación requiere:

¿Cuándo hacer un pentest? Momentos clave para evaluar

Aunque muchos lo realizan anualmente, hay escenarios en los que el pentesting es crítico:

- Previo a un lanzamiento de plataforma, app o integración externa.

- Tras una migración a la nube o cambio de infraestructura.

- Luego de incidentes o filtraciones en el sector.

- Durante procesos de cumplimiento, certificación o auditoría.

- Como parte de evaluaciones periódicas del plan de continuidad del negocio.

Además, de acuerdo con el Informe Anual 2024: Análisis y Tendencias del Pentesting de Fortra:

- 82% de las organizaciones utiliza las pruebas de penetración para evaluar riesgos y priorizar vulnerabilidades para su remediación.

- 74% las emplea para respaldar programas existentes de gestión de vulnerabilidades.

- 72% las considera fundamentales para demostrar el cumplimiento de normativas externas.

Ikusi y el pentesting como parte de una estrategia de resiliencia digital

Como parte de su solución Ciberpatrullaje y prevención de ciberataques, Ikusi integra pruebas de penetración en un marco más amplio de evaluación de ciberseguridad avanzada, orientado a:

- Identificar vulnerabilidades explotables en entornos productivos.

- Ofrecer una visibilidad clara para CIOs y equipos de seguridad sobre su postura real.

- Generar recomendaciones priorizadas por impacto técnico y de negocio.

- Cumplir con requerimientos normativos y de auditoría externa.

- Fortalecer la resiliencia digital a través de ejercicios periódicos alineados con el crecimiento de la infraestructura tecnológica.

Además, los resultados del pentest se vinculan directamente con planes de remediación, gestión de actualizaciones, control de accesos y hardening de sistemas, todo bajo el modelo gestionado de Ikusi.

Con Ikusi y su solución Ciberpatrullaje y prevención de ciberataques, las pruebas de penetración son clave en la gestión de riesgos, el cumplimiento normativo y la creación de entornos digitales resilientes y preparados para el futuro. Invertir en ellas no solo reduce vulnerabilidades, sino que fortalece la confianza del cliente y protege la continuidad operativa