Protección de endpoints empresariales sin fricciones

La protección de endpoints empresariales se ha convertido en el nuevo frente de batalla de la ciberseguridad. Hoy, las amenazas no llegan únicamente a través de la red corporativa: viajan en el celular que un empleado conecta al Wi-Fi de la oficina, en la laptop que abre un correo sospechoso desde casa, o en la app instalada sin verificar en una tableta de trabajo.

Con el auge del trabajo remoto e híbrido, el perímetro digital dejó de ser un límite físico y se convirtió en una colección de dispositivos en constante movimiento. El reto ya no es solo blindar firewalls, redes o nubes, sino proteger cada punto de entrada, cada dispositivo, cada clic.

Del macro al micro: una ciberseguridad centrada en el usuario

Pasar de la defensa perimetral a una ciberseguridad para usuarios finales implica asumir que cualquier equipo conectado es un potencial vector de ataque. La seguridad en dispositivos corporativos ya no puede depender únicamente de políticas generales: debe adaptarse a la realidad de que cada endpoint es único, con riesgos, patrones de uso y vulnerabilidades distintas.

Una estrategia moderna de gestión de amenazas en endpoint debe contemplar:

- Detección en tiempo real de malware, ransomware y ataques de phishing.

- Control de accesos basado en identidades y contexto.

- Prevención de intrusiones en dispositivos mediante políticas proactivas.

- Respuesta automatizada para aislar y neutralizar amenazas sin intervención manual.

- Visibilidad centralizada desde un único panel, reduciendo la complejidad operativa.

Protección de endpoints empresariales como parte de la resiliencia digital

La protección de endpoints empresariales es más que instalar un antivirus: es integrar la seguridad al flujo natural del trabajo. En un escenario ideal, el usuario final no percibe afectaciones, sin embargo las acciones del usuario se monitorean con mecanismos de detección y reglas basadas en comportamiento.

Además de proteger la información corporativa, también:

- Reduce el tiempo medio de detección y respuesta (MTTD/MTTR).

- Minimiza el impacto de incidentes y evita su propagación a toda la red.

- Facilita el cumplimiento normativo en industrias reguladas.

- Crea una cultura de seguridad en la que cada empleado es un eslabón activo de protección.

Cultura y tecnología: la dupla necesaria

Incluso la mejor herramienta de prevención de intrusiones en dispositivos pierde efectividad si el usuario no sabe reconocer un riesgo. Por eso, la protección de endpoints debe combinar:

- Tecnología avanzada, capaz de analizar, prevenir y responder a amenazas en milisegundos.

- Concientización continua, para que el usuario detecte y evite riesgos antes de que el sistema tenga que intervenir.

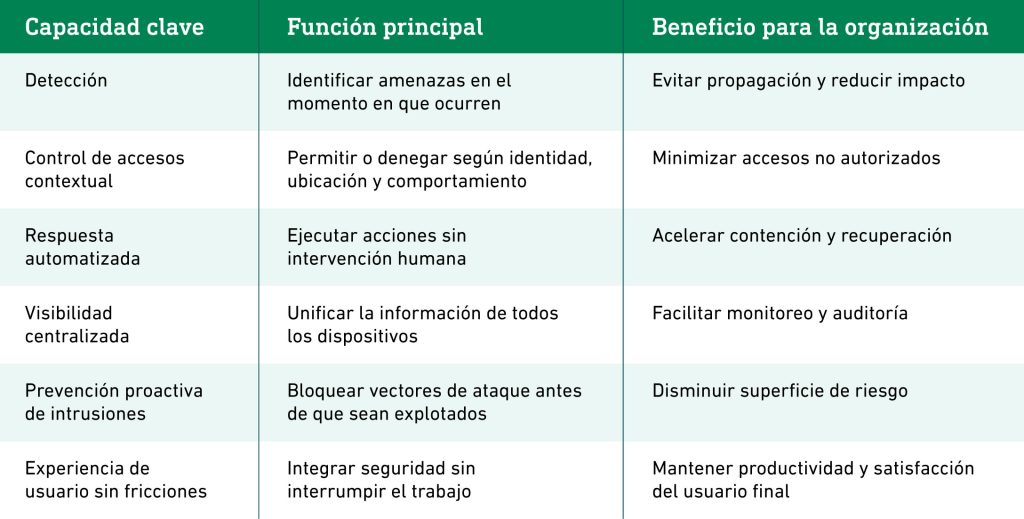

Capacidades esenciales en la protección de endpoints empresariales

Antes de elegir una estrategia de protección de endpoints empresariales, es clave entender qué elementos la hacen realmente efectiva. No se trata solo de instalar software o bloquear amenazas puntuales, sino de implementar un conjunto de capacidades que trabajen en conjunto, desde la detección temprana hasta la respuesta y la prevención.

La siguiente tabla resume las funciones esenciales y el valor que aportan a la organización:

Ikusi ofrece soluciones de protección de endpoints empresariales que combinan tecnología avanzada y gestión centralizada para blindar a los usuarios sin interrumpir su productividad.

Nuestra propuesta abarca:

- Detección de puntos de entrada de amenazas.

- Protección contra amenazas desconocidas.

- Rastreo de cambios en la disposición de archivos.

- Contención ante incidentes.

Así, cada equipo, aplicación y usuario final se convierte en un eslabón seguro dentro de la cadena digital.